CONFIGURACIÓ D'UNA WLAN D'ADMINISTRACIÓ DE SERVIDORS

WLAN d’Administració — Documentació

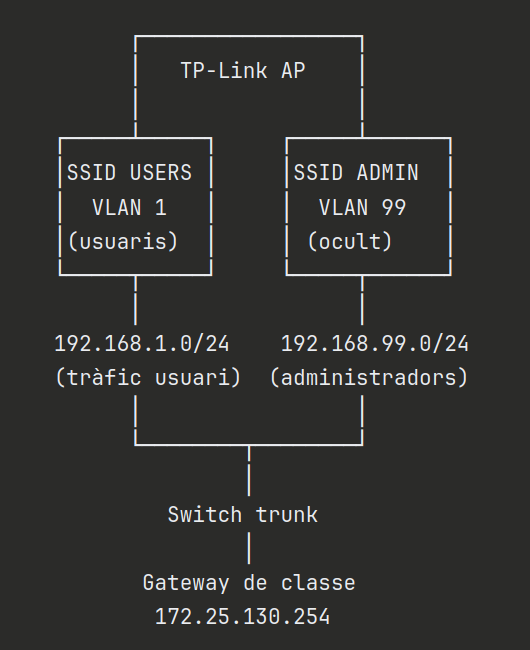

1. Justificació de l’ús de VLANs

S’utilitzen VLANs per separar el tràfic Wi-Fi d’administració del tràfic d’usuaris per les següents raons:

Seguretat: Un usuari connectat a la WLAN d’usuaris no pot veure ni accedir al tràfic d’administració, ja que circula per una VLAN completament independent. Tot i compartir el mateix punt d’accés físic, el tràfic queda aïllat.

Control d’accés: En segmentar per VLANs es poden aplicar polítiques de firewall específiques per segment. La VLAN d’administració té accés a tots els equips de xarxa, mentre que la VLAN d’usuaris queda restringida únicament a Internet.

Traçabilitat: El tràfic d’administració queda diferenciat als logs del switch i del router, facilitant auditories i detecció d’intrusions.

2. Disseny de la VLAN d’administració

| Paràmetre | Valor |

|---|---|

| VLAN ID | 99 |

| Nom | VLAN-ADMIN |

| SSID | ADMIN-NET |

| Rang IP administradors | 192.168.99.0/24 |

| Gateway | 192.168.99.1 |

| Rang DHCP | 192.168.99.10 — 192.168.99.50 |

| Protocol de seguretat | WPA2 Personal |

| Contrasenya PSK | Adm1n#S3cur3!2026 |

| Filtratge MAC | Activat |

| SSID ocult | Sí |

3. Justificació del protocol de seguretat

S’ha escollit WPA2 Personal amb PSK robusta i filtratge MAC pels següents motius:

PSK robusta: La contrasenya Adm1n#S3cur3!2026 té 16 caràcters amb majúscules, minúscules, números i caràcters especials. Això fa inviable un atac de diccionari.

Filtratge MAC: Només els dispositius amb la direcció MAC registrada a la llista blanca del punt d’accés poden connectar-se a la WLAN, independentment de si coneixen la contrasenya.

SSID ocult: La xarxa no apareix als escàners WiFi de dispositius no autoritzats.

Riscos i mitigacions:

| Risc | Mitigació aplicada |

|---|---|

| Captura de handshake + atac de diccionari | PSK d’alta entropia (16+ caràcters amb símbols) |

| Suplantació de MAC (MAC spoofing) | Combinat amb PSK, l’atacant necessita tots dos factors |

| SSID ocult descobrible amb sniffer | Capa addicional, no és l’única mesura de seguretat |